SSH (Secure Shell) технологиясы қауіпсіз байланыс арқылы компьютерді қашықтан басқаруға мүмкіндік береді. SSH барлық жіберілген файлдарды, соның ішінде парольдерді шифрлайды, сонымен қатар кез-келген желілік протоколды жібереді. Құрал дұрыс жұмыс істеуі үшін оны орнатып қана қоймай, конфигурациялау керек. Бұл негізгі мақалада айтылатын Ubuntu операциялық жүйесінің соңғы нұсқасын мысалға ала отырып, біз осы мақаланың аясында сөйлескіміз келетін негізгі конфигурацияның өнімі туралы.

Ubuntu-да SSH-ті теңшеңіз

Егер сіз серверде және клиенттік компьютерлерде орнатуды әлі аяқтамаған болсаңыз, оны алдымен орындау керек, өйткені бүкіл процедура өте қарапайым және көп уақытты қажет етпейді. Осы тақырып бойынша егжей-тегжейлі ақпарат алу үшін келесі сілтеме бойынша біздің басқа мақаламызды қараңыз. Ол сонымен қатар конфигурация файлын өңдеу және SSH жұмысын тексеру процедурасын көрсетеді, сондықтан біз бүгін тағы бірнеше тапсырмаларға тоқталамыз.

Толығырақ: Ubuntu-да SSH-серверді орнату

RSA Key Pair құру

Жаңадан орнатылған SSH-де серверден клиентке және керісінше қосылу үшін көрсетілген кілттер жоқ. Барлық осы параметрлер протоколдың барлық компоненттерін қосқаннан кейін дереу қолмен орнатылуы керек. Кілт жұбы RSA алгоритмін қолдана отырып жұмыс істейді (Rivest, Shamir және Adleman әзірлеушілерінің аттары үшін қысқаша). Осы криптожүйенің арқасында арнайы кілттер арнайы алгоритмдер көмегімен шифрланады. Жұп ашық кілттерді жасау үшін тек консольге тиісті пәрмендерді енгізіп, пайда болатын нұсқауларды орындау керек.

- Жұмыс істеуге барыңыз «Терминал» кез-келген ыңғайлы әдіс, мысалы, оны мәзір арқылы немесе пернелер тіркесімі арқылы ашу Ctrl + Alt + T.

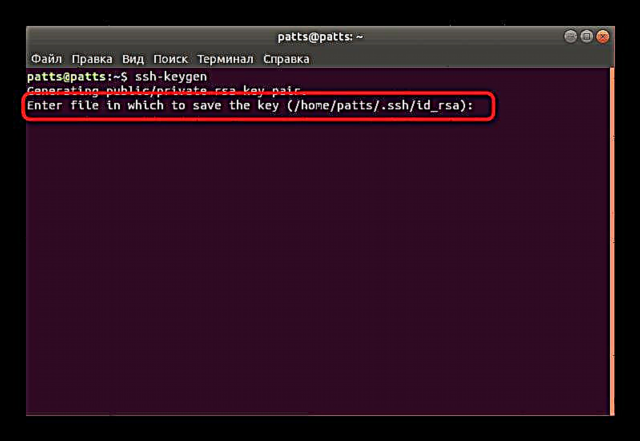

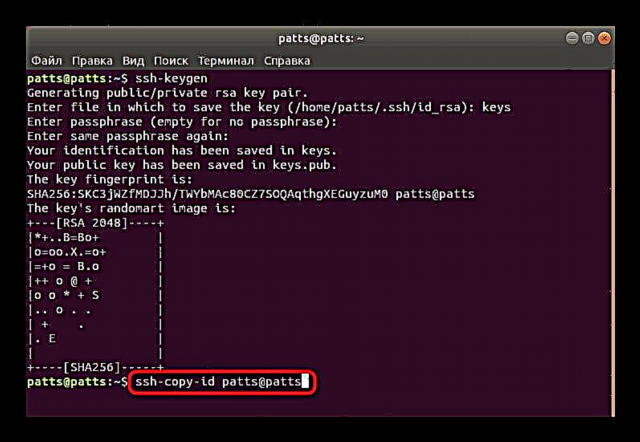

- Enter командасы

ssh-keygenсодан кейін пернені басыңыз Енгізіңіз. - Сізге кілттер сақталатын файл жасау ұсынылады. Егер сіз оларды әдепкі жерде қалдырғыңыз келсе, оны нұқыңыз Енгізіңіз.

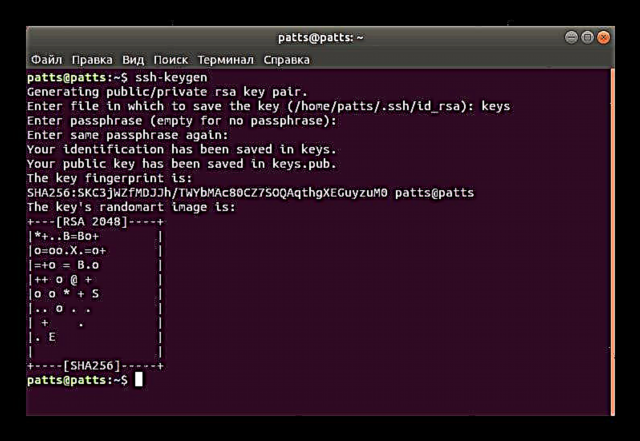

- Ашық кілт құпия сөзбен қорғалуы мүмкін. Егер сіз осы опцияны қолданғыңыз келсе, пайда болатын жолға пароль жазыңыз. Енгізілген таңбалар көрсетілмейді. Жаңа жолда сіз оны қайталауыңыз керек.

- Әрі қарай, сіз кілт сақталғандығы туралы хабарламаны көресіз, сонымен қатар оның кездейсоқ графикалық кескінімен танысуға болады.

Енді жасырын және ашық кілттердің жұптары бар, олар компьютерлер арасында әрі қарай байланыс үшін қолданылады. Сізге SSH аутентификациясы сәтті болуы үшін кілтті серверге қою керек.

Ашық кілтті серверге көшіріңіз

Кілттерді көшірудің үш әдісі бар. Олардың әрқайсысы әртүрлі жағдайларда неғұрлым оңтайлы болады, мысалы, әдістердің біреуі жұмыс істемейтін немесе белгілі бір пайдаланушыға сәйкес келмеген кезде. Біз ең қарапайым және тиімдіден бастап, үш нұсқаны қарастыруды ұсынамыз.

1-нұсқа: ssh-copy-id пәрмені

Командаssh-copy-idОл операциялық жүйеге енген, сондықтан оны іске қосу үшін қосымша компоненттерді орнатудың қажеті жоқ. Кілтті көшіру үшін қарапайым синтаксисті ұстаныңыз. Ішінде «Терминал» енгізу керекssh-copy-id пайдаланушы аты @ remote_hostқайда пайдаланушы аты @ remote_host қашықтағы компьютердің атауы.

Бірінші рет қосқан кезде сізге хабарлама мәтіні келеді:

'203.0.113.1 (203.0.113.1)' хостының түпнұсқалығын анықтау мүмкін емес.

ECDSA саусақ ізі fd: fd: d4: f9: 77: fe: 73: 84: e1: 55: 00: ad: d6: 6d: 22: fe.

Шынымен қосылуды жалғастырғыңыз келе ме (иә / жоқ)? иә

Опцияны көрсету керек иә байланысты жалғастыру үшін Осыдан кейін қызметтік бағдарлама кілт файл түрінде өздігінен іздейдіid_rsa.pubбұған дейін жасалған. Егер сәтті болса, келесі нәтиже шығады:

/ usr / bin / ssh-copy-id: INFO: жаңа кілттермен кіруге, орнатылған кез келгенді сүзгілеуге тырысуда

/ usr / bin / ssh-copy-id: INFO: 1 кілт (дер) орнатылуы керек - егер сізге енді жаңа кілттерді орнату керек болса

[email protected] құпия сөзі:

Қызметтік бағдарламаға кіре алатындай етіп қашықтағы хосттан құпия сөзді көрсетіңіз. Бұл құрал деректерді ашық кілт файлынан көшіреді ~ / .ssh / id_rsa.pub, содан кейін экранда хабарлама пайда болады:

Енді «ssh '[email protected]'» көмегімен құрылғыға кіріп көріңіз.Қосылған кілттердің саны: 1

және тек сіз қалаған кілт (тер) қосылғанына көз жеткізіңіз.

Мұндай мәтіннің пайда болуы бұл кілттің қашықтағы компьютерге сәтті жүктелгенін білдіреді, енді қосылымда проблемалар болмайды.

2 нұсқа: SSH арқылы ашық кілтті көшіріңіз

Егер сіз жоғарыда аталған қызметтік бағдарламаны пайдалана алмасаңыз, бірақ қашықтағы SSH серверіне кіру үшін құпия сөзіңіз болса, сіз өзіңіздің пайдаланушы кілтіңізді қолмен жүктей аласыз, осылайша қосылу кезінде одан әрі тұрақты аутентификацияны қамтамасыз ете аласыз. Осы пәрмен үшін қолданылады мысық, ол файлдағы деректерді оқиды, содан кейін олар серверге жіберіледі. Сіз консольге жолды енгізуіңіз керек

мысық ~ / .ssh / id_rsa.pub | ssh пайдаланушы аты @ remote_host «mkdir -p ~ / .ssh && touch ~ / .ssh / авторланған_кейктер && chmod -R go = ~ / .ssh && cat >> ~ / .ssh / ваколатты».

Хабар пайда болған кезде

'203.0.113.1 (203.0.113.1)' хостының түпнұсқалығын анықтау мүмкін емес.

ECDSA саусақ ізі fd: fd: d4: f9: 77: fe: 73: 84: e1: 55: 00: ad: d6: 6d: 22: fe.

Шынымен қосылуды жалғастырғыңыз келе ме (иә / жоқ)? иә

қосылуды жалғастырыңыз және серверге кіру үшін құпия сөзді енгізіңіз. Осыдан кейін ашық кілт автоматты түрде конфигурация файлының соңына көшіріледі. авторландырылған_көшектер.

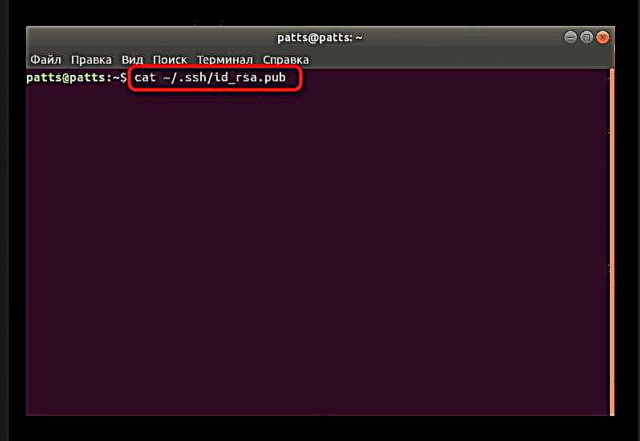

3 нұсқа: Ашық кілтті қолмен көшіру

Егер SSH сервері арқылы қашықтағы компьютерге қол жетімділік болмаса, жоғарыда көрсетілген барлық қадамдар қолмен орындалады. Мұны істеу үшін алдымен команда арқылы сервердің компьютеріндегі негізгі ақпаратты табыңызмысық ~ / .ssh / id_rsa.pub.

Экранда келесі жол шығады:ssh-rsa + таңбалар жиынтығы = = demo @ test. Осыдан кейін, қашықтағы құрылғыда жұмыс істеуге өтіңіз, ол арқылы жаңа каталог жасаңызmkdir -p ~ / .ssh. Ол қосымша файл жасайдыавторландырылған_көшектер. Әрі қарай, бұрын үйренген кілтті салыңызecho + ашық кілт жолы >> ~ / .ssh / ваколатты_кеңес. Осыдан кейін сіз парольді пайдаланбай сервермен аутентификацияны жасай аласыз.

Жасалған кілтті пайдаланып сервердегі аутентификация

Алдыңғы бөлімде сіз қашықтағы компьютердің кілтін серверге көшірудің үш әдісі туралы білдіңіз. Мұндай әрекеттер парольді пайдаланбастан қосылуға мүмкіндік береді. Бұл процедура енгізу жолымен командалық жол арқылы жүзеге асырыладыshh ssh пайдаланушы аты @ remote_hostқайда пайдаланушы аты @ remote_host - қалаған компьютердің аты мен хосты. Бірінші рет қосқан кезде сізге бейтаныс байланыс туралы ескертіледі және таңдау арқылы жалғастыра аласыз иә.

Егер кілттер жұбын құру кезінде ешқандай фразалар көрсетілмеген болса, қосылым автоматты түрде пайда болады. Әйтпесе, SSH-пен жұмыс істеу үшін алдымен оны енгізу керек.

Құпия сөздің түпнұсқалық растамасын өшіру

Кілт көшірудің сәтті конфигурациясы серверге парольді пайдаланбай кіруге болатын жағдайда қарастырылады. Алайда, осылайша аутентификация мүмкіндігі шабуылдаушыларға парольді бұзу құралдарын қолдануға және қауіпсіз байланысты бұзуға мүмкіндік береді. SSH конфигурация файлына парольді енгізуді толығымен өшіру арқылы өзіңізді осындай жағдайлардан қорғауға болады. Ол үшін мыналар қажет:

- Ішінде «Терминал» пәрменді пайдаланып редактор арқылы конфигурация файлын ашыңыз

sudo gedit / etc / ssh / sshd_config. - Жолды табыңыз «Пароль аутентификациясы» белгісін алып тастаңыз # басында параметрді бұзу үшін.

- Мәнді келесіге өзгертіңіз жоқ және ағымдағы конфигурацияны сақтаңыз.

- Редакторды жауып, серверді қайта іске қосыңыз

sudo systemctl ssh қайта іске қосыңыз.

Парольді аутентификациялау өшіріледі және серверге RSA алгоритмі үшін арнайы жасалған кілттердің көмегімен ғана кіруге болады.

Стандартты брандмауэрды теңшеңіз

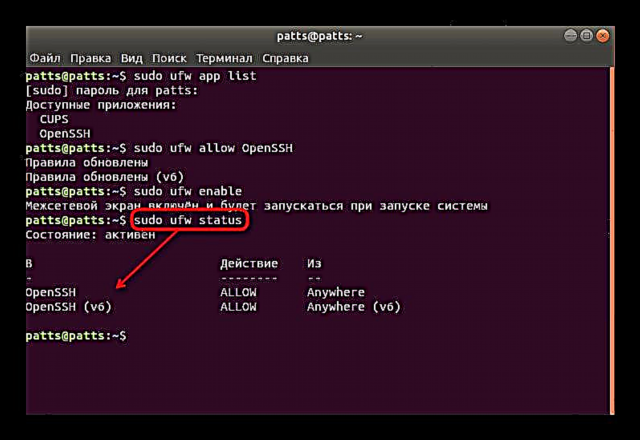

Ubuntu-да әдепкі брандмауэр - бұл күрделі емес брандмауэр (UFW). Бұл сізге таңдалған қызметтерге қосылуға мүмкіндік береді. Әрбір бағдарлама осы құралдың өз профилін жасайды және UFW оларды басқарады, қосылуға мүмкіндік береді немесе ажыратады. SSH профилін тізімге қосу арқылы орнату келесідей:

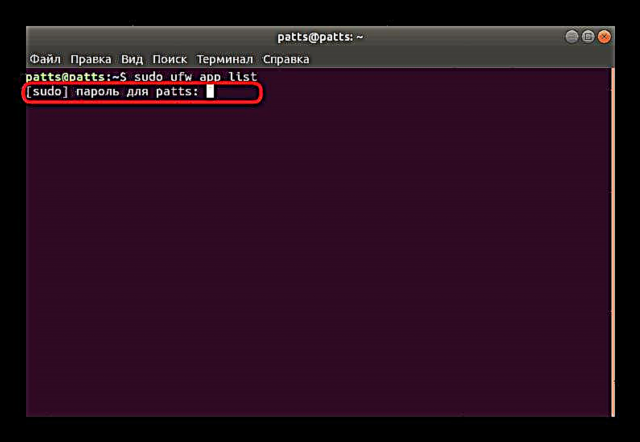

- Пәрмен арқылы брандмауэр профильдерінің тізімін ашыңыз

sudo ufw бағдарламалар тізімі. - Ақпаратты көрсету үшін есептік жазбаның құпия сөзін енгізіңіз.

- Сіз қол жетімді қосымшалардың тізімін көресіз, олардың арасында OpenSSH болуы керек.

- Енді SSH арқылы қосылуға рұқсат беруіңіз керек. Мұны істеу үшін оны рұқсат етілген профильдердің тізіміне қосыңыз

sudo ufw OpenSSH рұқсат етіңіз. - Ережелерді жаңарту арқылы брандмауэрды қосыңыз,

sudo ufw қосыңыз. - Қосылымдардың рұқсат етілгеніне көз жеткізу үшін сіз алдын-ала жазған жөн

sudo ufw мәртебесі, содан кейін сіз желі күйін көресіз.

Бұл Ubuntu-да SSH-ті конфигурациялау жөніндегі нұсқаулықтарды орындайды Конфигурациялық файлды және басқа параметрлерді одан әрі баптауды әр қолданушы оның сұранысы бойынша жүзеге асырады. SSH-тің барлық компоненттерінің әрекетімен хаттаманың ресми құжаттарында танысуға болады.