Кілтсөздер қандай болмасын - пошта, онлайн-банкинг, Wi-Fi немесе «ВКонтакте» мен «Одноклассники» аккаунттарынан бұзу - жиі кездесетін оқиға. Бұл көбінесе пайдаланушылардың парольдерді жасау, сақтау және пайдалану кезінде қарапайым қарапайым қауіпсіздік ережелерін сақтамауымен байланысты. Бірақ бұл құпия сөздердің дұрыс емес қолдарға түсуінің жалғыз себебі емес.

Бұл мақалада пайдаланушының паролін бұзу үшін қандай әдістерді қолдануға болатындығы және сіз неге мұндай шабуылдарға осал екеніңіз туралы толық ақпарат берілген. Соңында сіз парольге нұқсан келген-келмейтінін білетін онлайн қызметтер тізімін таба аласыз. Сонымен қатар тақырып бойынша екінші мақала болады (бар), бірақ мен оқуды ағымдық шолудан бастауға кеңес беремін, содан кейін келесіге көшуді ұсынамын.

Жаңарту: келесі материал дайын - құпия сөз қауіпсіздігі туралы, ол сіздің есептік жазбаларыңыздың және олар үшін құпия сөздердің қауіпсіздігін қалай арттыруға болатындығын сипаттайды.

Құпия сөздерді бұзу үшін қандай әдістер қолданылады?

Құпия сөздерді бұзу үшін әр түрлі әдістердің кең спектрі қолданылады. Олардың барлығы дерлік белгілі және құпия ақпараттың кез келген ымыраға келуіне жеке әдістерді немесе олардың комбинацияларын қолдану арқылы қол жеткізіледі.

Фишинг

Танымал электрондық пошта қызметтері мен әлеуметтік желілердің құпия сөздерін бүгінгі күнге дейін «тарату» өте кең таралған әдіс фишинг болып табылады және бұл әдіс пайдаланушылардың өте үлкен пайызы үшін жұмыс істейді.

Әдістің мәні мынада: сіз таныс болып көрінетін сайтқа кіресіз (мысалы, Gmail, ВК немесе Одноклассники, мысалы), және қандай да бір себептермен сізден логин мен парольді енгізу сұралады (бір нәрсені енгізу, растау үшін, оны өзгерту және т.б.). Парольді енгізгеннен кейін бірден шабуылдаушы өзін табады.

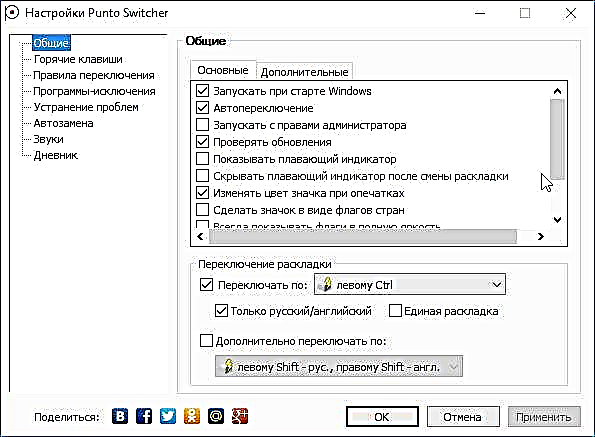

Бұл қалай болады: сіз қолдау қызметіне хабарласып, өзіңіздің есептік жазбаңызға кіру қажеттілігі туралы және сізге сілтеме берілгені туралы хат ала аласыз, сол сайтқа кірген кезде түпнұсқасын дәл көшіріп алатын веб-сайт ашылады. Компьютерге қалаусыз бағдарламалық жасақтаманы кездейсоқ орнатқаннан кейін жүйенің параметрлері браузердің мекен-жай жолында қажет сайттың мекен-жайын енгізген кезде дәл солай жасалған фишингтік сайтқа кіретін етіп өзгертілуі мүмкін.

Жоғарыда атап өткенімдей, көптеген пайдаланушылар бұны байқайды және әдетте бұл абайсыздықтан болады:

- Егер сіз қандай-да бір нысанда немесе басқа бір сайтта тіркелгіңізге кіруге шақыратын хат алған болсаңыз, оның осы сайттағы поштадан жіберілгеніне назар аударыңыз: әдетте ұқсас мекен-жайлар қолданылады. Мысалы, [email protected] орнына [email protected] немесе соған ұқсас нәрсе болуы мүмкін. Алайда, дұрыс адрес әрқашан бәрі реттелгеніне кепілдік бермейді.

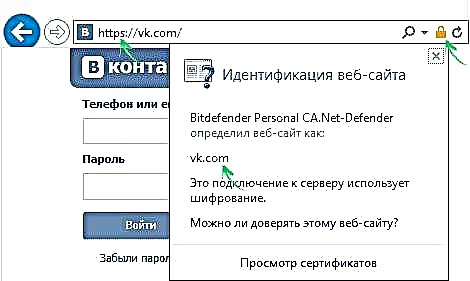

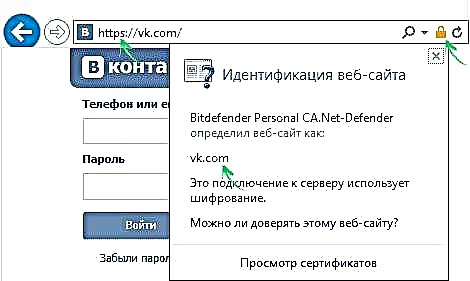

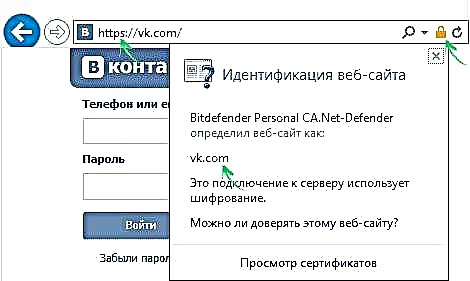

- Парольді бір жерге енгізбес бұрын, шолғыштың мекен-жай жолына мұқият қараңыз. Біріншіден, сіз барғыңыз келетін сайт сол жерде көрсетілуі керек. Алайда, компьютерде зиянды бағдарламалар болған жағдайда, бұл жеткіліксіз. Сондай-ақ, сіз қосылыстың шифрлауының болуына назар аударуыңыз керек, оны http-нің орнына https протоколын және мекен-жай жолындағы «құлыптаудың» кескінін пайдаланып анықтауға болады, осы сайтта екендігіңізді нұқу арқылы басу керек. Тіркелгіге кіруді шифрлауды қажет ететін барлық дерлік ресурстар.

Айтпақшы, мен фишингтік шабуылдар мен парольдерді бұзу әдістері (төменде сипатталған) бүгінгі таңда бір адамның ауыр және қайсар жұмысын талап етпейтінін ескеремін (яғни, ол миллион парольді қолмен енгізудің қажеті жоқ) - мұның бәрі арнайы бағдарламалармен тез әрі үлкен көлемде жасалады. , содан кейін шабуылдаушыға сәттілік туралы хабарлайды. Сонымен қатар, бұл бағдарламалар хакердің компьютерінде жұмыс істемеуі мүмкін, бірақ құпия түрде сіздің және басқа да мыңдаған пайдаланушылардың жұмысында болуы мүмкін, бұл кейде бұзу тиімділігін арттырады.

Парольді сәйкестендіру

Парольді болжауды қолданатын шабуылдар (Brute Force, орыс тіліндегі қатыгез күш) де жиі кездеседі. Егер бірнеше жыл бұрын, осы шабуылдардың көпшілігі белгілі бір ұзындықтағы парольдерді құру үшін белгілі бір белгілер жиынтығының барлық тіркесімдерін санаған болса, қазіргі уақытта бәрі қарапайым (хакерлер үшін).

Өткен жылдарда таратылған миллиондаған парольдердің талдауы олардың жартысынан азы бірегей болып табылатындығын, ал көбіне тәжірибесіз сайттардың пайызы «тәжірибесіз» екенін көрсетеді.

Бұл нені білдіреді? Жалпы жағдайда, хакерге миллиондаған комбинацияларды сұрыптаудың қажеті жоқ: 10-15 миллион парольдерден тұратын мәліметтер базасы бар (шамамен саны, бірақ шындыққа жақын) және тек осы комбинацияларды алмастыра отырып, ол кез-келген сайттағы шоттардың жартысын бұзуы мүмкін.

Белгілі бір шотқа бағытталған шабуыл болған жағдайда, мәліметтер базасына қосымша қарапайым қатыгез күш қолданылуы мүмкін, ал заманауи бағдарламалық жасақтама мұны жылдам жасауға мүмкіндік береді: 8 таңбадан тұратын пароль бірнеше күн ішінде бұзылуы мүмкін (және егер бұл таңбалар күнді немесе атаулардың тіркесімін білдірсе) және сирек емес күндер - минутпен).

Назар аударыңыз: егер сіз әр түрлі сайттар мен қызметтер үшін бірдей құпия сөзді қолдансаңыз, олардың кез-келгенінде пароль мен сәйкес электрондық пошта мекен-жайы бұзылғаннан кейін арнайы бағдарламалық жасақтаманың көмегімен логин мен парольдің бірдей комбинациясы жүздеген басқа сайттарда сыналады. Мәселен, өткен жылдың соңында бірнеше миллион Gmail және Yandex паролдері таралғаннан кейін Origin, Steam, Battle.net және Uplay аккаунттарын бұзу толқыны басталды (менің ойымша, және басқалары, олар көрсетілген ойын қызметтері бойынша маған хабарласқан).

Сайттарды бұзу және пароль хэштерін алу

Көптеген маңызды сайттар сіздің пароліңізді сіз білетін түрінде сақтамайды. Деректер базасында тек хэш сақталады - қайтымсыз функцияны қолдану нәтижесі (яғни, сіз парольді осы нәтижеден қайта ала алмайсыз). Сіз сайтқа кіргенде, хэш қайта есептеледі және егер ол деректер базасында сақталатын болса, онда сіз парольді дұрыс енгіздіңіз.

Білуіңіз мүмкін, бұл құпия сөздер емес, хэштер сақталады, себебі қауіпсіздікке байланысты - бұзақылар мен шабуылдаушылар дерекқорға ие бола отырып, ол ақпаратты қолдана алмайды және парольдерді таба алмайды.

Алайда, ол жиі жасай алады:

- Хэшті есептеу үшін белгілі бір алгоритмдер қолданылады, көбінесе - белгілі және кең таралған (яғни, оларды әркім қолдана алады).

- Миллиондаған құпия сөздері бар мәліметтер қорына ие (қатал күштер нүктесінен бастап), шабуылдаушы барлық қол жетімді алгоритмдерді қолдана отырып есептелген осы парольдердің хэштеріне қол жеткізе алады.

- Алынған мәліметтер базасындағы және парольдік хэштердегі ақпаратты салыстыру арқылы сіз қандай алгоритм қолданылғанын анықтай аласыз және қарапайым сәйкестендіру арқылы дерекқордағы кейбір жазбалар үшін нақты құпия сөздерді таба аласыз (барлық бірегей емес). Қатыгез күш құралдары бірегей, бірақ қысқа парольдердің қалған бөлігін табуға көмектеседі.

Көріп отырғаныңыздай, құпия сөздерді веб-сайтта сақтамайтын әртүрлі қызметтердің маркетингтік мәлімдемесі сізді оның жайылып кетуінен қорғамайды.

Шпиондық бағдарлама (SpyWare)

SpyWare немесе шпиондық бағдарлама - компьютерге жасырын түрде орнатылатын зиянды бағдарламалық қамтамасыздандырудың кең спектрі (сонымен бірге шпиондық бағдарламалар кейбір қажетті бағдарламалық жасақтамаларға енгізілуі мүмкін) және пайдаланушы туралы ақпарат жинайды.

Сонымен қатар, SpyWare-дің белгілі бір түрлерін, мысалы, кілттерді (сіздің батырмаңызды қадағалайтын бағдарламалар) немесе трафиктің жасырын анализаторларын, пайдаланушының құпия сөздерін алу үшін пайдалануға болады.

Әлеуметтік инженерия және парольді қалпына келтіру мәселелері

Википедияда айтылғандай, әлеуметтік инженерия - бұл адам психологиясының сипаттамаларына негізделген ақпаратқа қол жеткізу әдісі (бұған жоғарыда айтылған фишинг кіреді). Интернетте сіз әлеуметтік инженерияны қолданудың көптеген мысалдарын таба аласыз (мен іздеуді және оқуды ұсынамын - бұл қызықты), олардың кейбіреулері талғампаздығымен ерекшеленеді. Жалпы алғанда, бұл әдіс құпия ақпаратқа қол жеткізу үшін кез-келген ақпаратты адамның әлсіз жақтарын пайдаланып алуға болатындығына байланысты.

Мен парольдермен байланысты қарапайым және әсем емес үй мысалын ғана келтіремін. Өздеріңіз білетіндей, көптеген сайттарда құпия сөзді қалпына келтіру үшін қауіпсіздік сұрағына жауап беру жеткілікті: сіз қай мектепке бардыңыз, ананың есімі, үй жануарының лақап аты ... Егер сіз бұл ақпаратты әлеуметтік желілерде бұған дейін жарияламаған болсаңыз да, бұл қиын. дәл сол әлеуметтік желілерді қолдана отырып, сізбен таныссыз ба, немесе арнайы жиналыста, мұндай ақпаратты кедергісіз қабылдайсыз ба?

Сіздің пароліңіз бұзылғанын қалай білуге болады

Мақаланың соңында электрондық пошта мекен-жайын немесе логинді бұзу арқылы хакерлер кірген парольдер базасын тексеру арқылы құпия сөзіңізді бұзылғанын білуге мүмкіндік беретін бірнеше қызмет бар. (Мені таңғалдырады, олардың арасында орыс тілді қызметтердің мәліметтер қорының өте көп мөлшері).

- //haveibeenpwned.com/

- //breaklarm.com/

- //pwnedlist.com/query

Өз шотыңызды белгілі хакерлер тізімінен таптыңыз ба? Құпия сөзді өзгерту мағынасы бар, бірақ мен парольдердің қауіпсіздігі туралы толығырақ, жақын күндері жазамын.